Arbor Edge Defence

Nowe formy ataków DDoS, wymuszenia okupu, próby phishingowe czy zainfekowane urządzenia BYOD lub IoT – firmy i instytucje muszą nieustannie stawiać czoła zagrożeniom związanym z różnymi rodzajami zaawansowanych ataków cybernetycznych. W ślad za ewolucją tych zagrożeń rośnie złożoność nowoczesnych mechanizmów bezpieczeństwa. Niestety, jak pokazują codzienne raporty o naruszeniach danych i przestojach, mechanizmy te wciąż są zawodne.

Zespoły odpowiedziane za bezpieczeństwo potrzebują najlepszych z możliwych rozwiązań w zakresie cyberbezpieczeństwa, zdolnych wykrywać i powstrzymywać wszelkie cyberzagrożenia – zarówno przychodzące z zewnątrz, jak i wychodzące z danej sieci. Istotna jest również możliwość zintegrowania tych rozwiązań z już działającym systemem zabezpieczeń oraz konsolidacja funkcji w celu ograniczenia kosztów, złożoności i ryzyka.

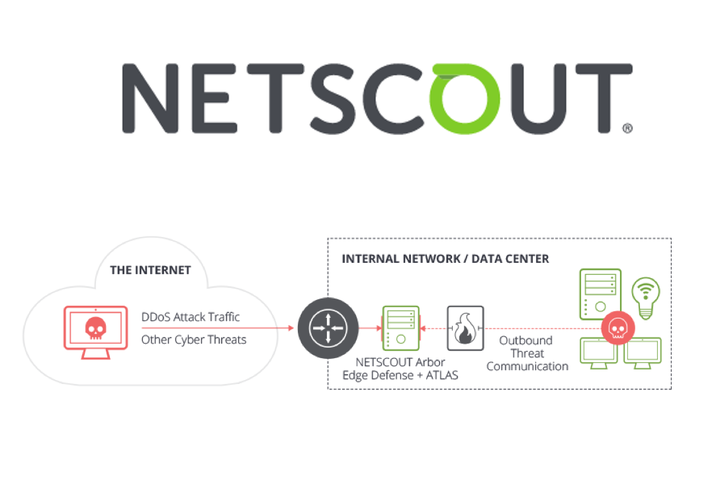

NETSCOUT® Arbor Edge Defense (AED) to rozwiązanie umiejscowione na obrzeżu sieci (tj. między routerem a zaporą sieciową). Bezstanowy silnik przetwarzania pakietów oraz stały dostęp do opartych na reputacji informacjach o zagrożeniach otrzymywanych z ATLAS Threat Intelligence NETSCOUT lub od dostawców zewnętrznych umożliwiają automatyczne powstrzymywanie zarówno zagrożeń przychodzących, takich jak ataki DDoS, jak i komunikacji wychodzącej z wewnętrznej zainfekowanej infrastruktury poleceń i kontroli (C2). Rozwiązanie działa zatem jako pierwsza i ostatnia linia obrony w sieci korzystającego z niego podmiotu.

Technologia AED, którą Netscout pozycjonuje jako bezstanową technologię blokującą cyberzagrożenia, jest wdrażana na obrzeżach sieci korporacyjnej.

Najważniejsze cechy rozwiązania Arbor Edge Defence

- Pierwsza linia obrony – AED zatrzymuje wszystkie rodzaje ataków przychodzących DDoS (np. wolumetryczne, wyczerpanie stanu TCP, w warstwie aplikacji) w celu ochrony dostępności sieci, usług i urządzeń stanowych (np. NGFW) w firmie lub instytucji. System AED, w pełni zintegrowany z Arbor Cloud (globalną, opartą na chmurze usługą ochrony przed atakami DDoS ze zdolnością ich łagodzenia powyżej 11 Tb/s), jest podstawowym elementem hybrydowego rozwiązania ochrony przed DDoS oferowanego przez NETSCOUT.

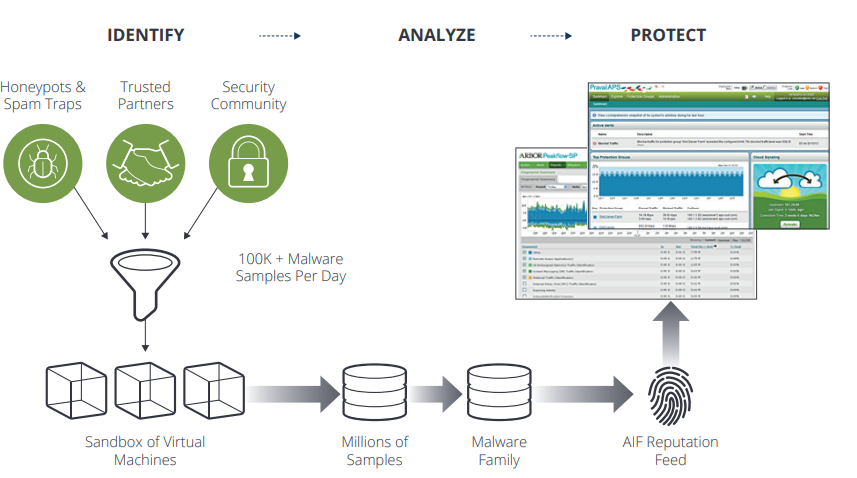

- Ostatnia linia obrony – system AED, uzbrojony w miliony opartych na reputacji wskaźników naruszenia (IoC) oraz inne informacje o zagrożeniach otrzymywane z NETSCOUT ATLAS lub od dostawców zewnętrznych (przez STIX/TAXII), może zatrzymać komunikację wychodzącą z zainfekowanych wewnętrznych urządzeń poleceń i kontroli (C2). Pozwala to powstrzymać rozprzestrzenianie złośliwego oprogramowania lub aktywność atakującego w firmowej sieci oraz nie dopuścić do naruszenia danych.

- Integracja – zdolność AED do działania jako pierwsza i ostatnia linia obrony, wykorzystanie REST API, obsługa standardów takich jak STIX/TAXII, SYSLOG (CEF, LEEF) oraz dodatkowy kontekst dostarczany przez ATLAS pozwalają na integrację AED z wdrożonymi już wcześniej mechanizmami i procesami bezpieczeństwa.

- Inteligentnie zautomatyzowana, hybrydowa ochrona przed DDoS - kombinacja chmury obliczeniowej (Arbor Cloud) i elementów lokalnych (AED), stale wzbogacana o globalne informacje o zagrożeniach z ATLAS zapewnia najbardziej kompleksową ochronę przed współczesnymi formami ataków DDoS.

- Kontrola komunikacji wychodzącej na podstawie informacji o zagrożeniach - AED może pobierać oparte na reputacji informacje o zagrożeniach z ATLAS NETSCOUT lub od dostawców zewnętrznych (poprzez STIX/TAXII), aby blokować komunikację wychodzącą z wewnętrznych zainfekowanych hostów, przeciwdziałając dalszemu rozprzestrzenianiu złośliwego oprogramowania lub naruszeniom danych.