Co to jest atak DDoS?

Ataki DDoS, czyli Distributed Denial of Service są obecnie jednymi z najbardziej popularnych i najprostszych ataków stosowanych przez cyberprzestępców. Ich celem jest sparaliżowanie infrastruktury sieciowej lub aplikacji poprzez wysłanie ogromnej ilości pakietów danych do sieci ofiary. Ataki rozproszonej odmowy dostępu wymagają użycia wielu tysięcy urządzeń zorganizowanych w tzw. botnety. Bardzo często skutkami ataków DDoS są nie tylko straty finansowe związane z brakiem ciągłości działania określonych usług czy kosztami okupu za zatrzymanie ataku, ale również i straty wizerunkowe. Zagrożenia te dotyczą wszystkich sektorów gospodarki, w zwłaszcza problem ten dotyczy usług internetowych, z których w obecnym czasie pandemii korzysta cały świat.

DDoS a MITRE ATT&CK

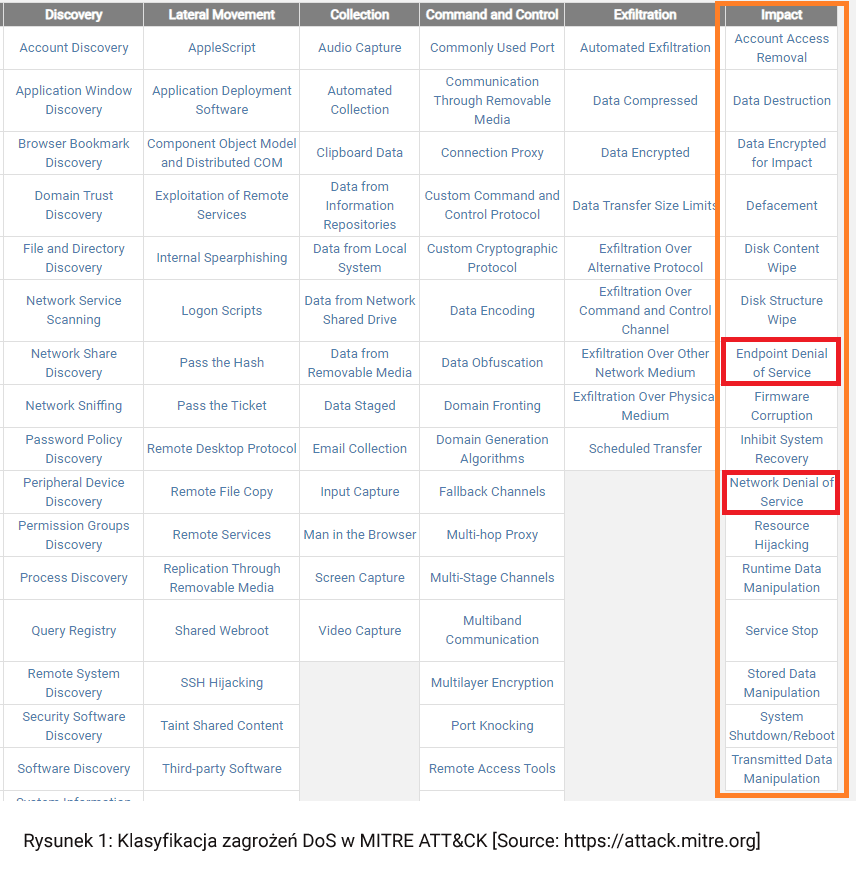

Jeden z najbardziej popularnych frameworków bezpieczeństwa – MITRE ATT&CK, o którym pisaliśmy w artykule [https://www.flowcontrol.passus.com/pl/wsparcie/strefa-eksperta/artykuly/100-attack-mitre-skuteczna-metodyka-obrony-przed-cyberzagrozeniami], zaklasyfikował zagrożenia DoS do taktyki Impact. Ów taktyka obejmuje techniki stosowane przez cyberprzestępców w celu zakłócania dostępności lub naruszenia integralności poprzez manipulowania procesami biznesowymi i operacyjnymi. Na Rysunku 1 przedstawiono fragment macierzy zagrożeń MITRE z zaznaczonymi technikami dotyczącymi ataków DoS.

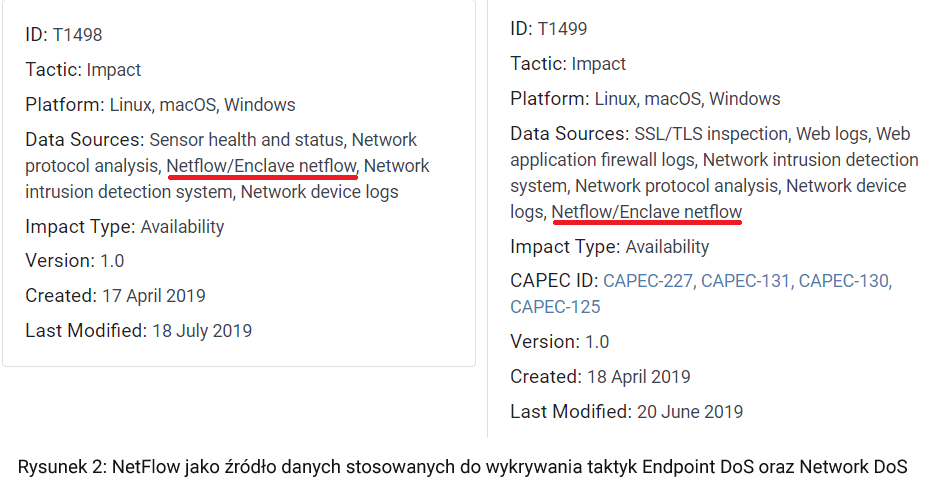

Jednym ze źródeł danych umożliwiających wykrywanie zagrożeń DoS jest Netflow, co zostało przedstawione w krótkiej charakterystyce zagrożeń DoS na Rysunku 2.

Wykrywanie DDoS w oparciu o Netflow

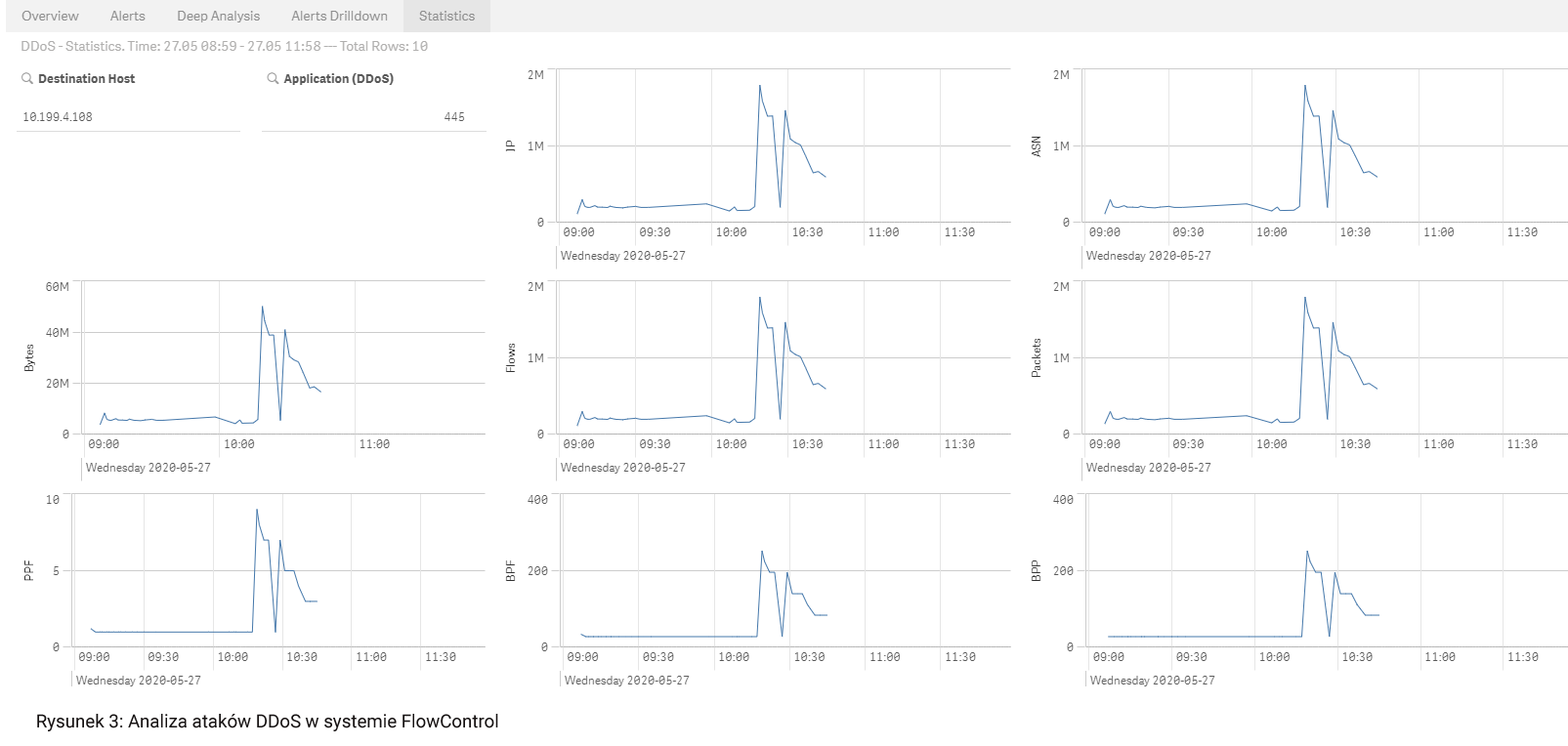

Fakt wykrywania ataków D/DoS za pomocą flowów sieciowych został zauważony przez architektów i analityków systemów bezpieczeństwa już jakiś czas temu. Również twórcy rozwiązania FlowControl, wykorzystali cechy atrybutów sieciowych do zaprojektowania efektywnego silnika wykrywania zagrożeń odmowy dostępu. System FlowControl z modułem DDoS umożliwia wykrywanie, analizę, a także zapobieganie przed atakami DDoS. Dzięki algorytmowi wykrywania czasów rozpoczęcia i zakończenia ataku, system umożliwia analizę czasów trwania poszczególnym ataków. Z kolei dzięki wykorzystaniu algorytmu wykrywania zagrożeń w oparciu o pomiary wielu atrybutów sieciowych, istnieje możliwość wykrywania różnych typów ataków. Silnik mechanizmu DDoS systemu FlowControl wykorzystuje parametry statyczne i dynamiczne do wykrywania ataków. Parametry statyczne odnoszą się do zdefiniowanych na sztywno limitów dotyczących m.in. liczby flowów, bajtów czy też liczby unikalnych adresów IP źródłowych. Natomiast parametry dynamiczne odnoszą się do przekroczeń poszczególnych parametrów w odniesieniu do tzw. baseline’a charakteryski ruchu. Do tych parametrów należą m.in. liczba unikalnych adresów IP (zewnętrznych, wewnętrznych), liczba ASN-ów, liczba flowów, liczba pakietów sieciowych, liczba bajtów, liczba pakietów per flow, liczba bajtów per pakiet czy też liczba bajtów per flow. Oprócz tego, system FlowControl posiada funkcjonalność modyfikowania tabeli routingu na routerach brzegowych w celu powstrzymania zewnętrznych ataków DDoS na zasoby organizacji. Wykorzystuje w tym celu protokół BGP/FlowSpec.

Podsumowanie

Obserwacja poszczególnych atrybutów sieciowych jest niezwykle istotna nie tylko do wykrycia, ale i do analizy charakterystyk ruchu sieciowego trwających ataków. Każdy Incident Handler powinien mieć w swoim arsenale system klasy Network Visibility, aby móc analizować charakterystyki sieciowe, a także anomalie i zagrożenia bezpieczeństwa z punktu widzenia całej organizacji. Jednym z zagrożeń bezpieczeństwa, których skutki są bardzo poważne dla organizacji są ataki DoS. Do wykrycia tych ataków, a zwłaszcza wolumetrycznych i ataków na protokół doskonale nadają się flowy sieciowe. Ataki wolumetryczne wysycające łącza ofiary charakteryzowane są głównie poprzez parametr bps (bytes per second). Z kolei atrybut pps (packets per second) jest podstawowym wskaźnikiem służącym do wykrywania ataków na protokół przyczyniając się do wysycenia zasobów urządzeń pośredniczących w komunikacji. Tak więc parametry sieciowe przesyłane za pomocą Netflow są ważnym źródłem danych wykorzystywanym nie tylko do wykrywania anomalii sieciowych, ale i zagrożeń bezpieczeństwa, takich jak np. DoS czy DDoS.

Autor: Jacek Grymuza, Senior Security Engineer w Passus S.A, członek Zarządu (ISC)2 Poland Chapter

Autor: Jacek Grymuza

Autor: Jacek Grymuza